カプコン、ランサムウェア攻撃にて情報流出最大35万件についてまとめてみた

サイバー犯罪集団が、ゲームメーカーのカプコン(大阪市)の機密情報を不正に入手した。外部に流出させない見返りに同社に取引を要求。

同社では11月2日より不正アクセスによるシステム障害が発生し、社内ネットワークの一部停止に追い込まれた。以下、本件について被害状況とについてまとめた。

概要

「RAGNAR LOCKER(ラグナ ロッカー)」を名乗る集団が9日、「カプコンへのサイバー攻撃に成功」「約1テラ(テラは1兆)バイトの機密データをダウンロードした。顧客や従業員の個人情報や業務上の情報などが含まれている」とする声明文をインターネット上で発表。

カプコンは不正アクセスによるシステム障害の影響で、2日未明から社内のネットワークを一部停止させ、同日、大阪府警に相談した。*1

事象・症状

機密情報流出については現在も調査中。

現時点で概ね確認できた事実関係(2020年11月16日現在判明分)の概要は次の通り。

「RAGNAR LOCKER」は、盗んだデータを流出させると脅し1100万ドル(約11億5500万円)分の支払いを要求。

カプコンは要求に応じず、上記内部資料とみられるデータを流出。*2

問題・原因

「オーダーメイド型ランサムウェア」による「標的型攻撃」であり、サーバ保存情報の暗号化やアクセスログの抹消を伴う。

攻撃手口

犯行グループからは約1TBのデータを取得したと脅迫し、身代金1100ドルをビットコインで支払うよう要求される

検体解析レポート

企業名を名指しで脅迫する「Ragnar Locker」ランサムウェアの解析www.mbsd.jp

対処・解決

脚注・引用・出典

*1:カプコンにサイバー攻撃か 機密情報見返りに取引要求, 日本経済新聞(2020年11月16日閲覧)

*2:カプコン、身代金を要求されていたランサムウェア攻撃にて、情報流出を確認したと発表。最大約35万件のさらなる情報流出の可能性も | AUTOMATON

*3:カプコンが「11.5億円の身代金要求」拒否 犯罪集団からの金銭要求応じず,SankeiBiz(2020年11月17日閲覧

*4:[https://www.polygon.com/2020/11/16/21569504/capcom-leak-ransomware-resident-evil-village-release-dates-monster-hunter-stories-2-nintendo-switch/:title=polygon(2020年11月19日閲覧

二重に脅迫するランサムウェアと被害事例についてまとめてみた

ランサムウェア(英:Ransomware)とは「身代金要求型コンピューターウイルス」のことでマルウェアの一種。感染したコンピュータは、利用者はシステムへのアクセスを制限される。この制限を解除するため、攻撃者は被害者に制限解除のために金銭を支払うよう要求する。最近では、攻撃者は企業・組織を標的とし、事業継続のため金銭を支払わざるを得ない状況を作り上げ、より確実に、かつ高額な身代金を得ようとする。

概要

ランサムウェア攻撃は海外で多数の企業・組織の被害が報道され、国内も例外ではない。この攻撃は、組織の規模、種類関係なく、ITシステムにより事業が成り立っている企業・組織が標的になる。

ランサムウェア攻撃タイプには以下の二種類がある

| 項番 | ランサムウェアのタイプ | 使用不可にする対象 | 脅迫要求内容 |

|---|---|---|---|

| 1 | ファイル暗号化型 | 画像・文書・データ等 | データ復旧のために金を払え |

| 2 | 操作ロック型 | 端末そのもの | ロック解除のために金を払え |

| 3 | 情報窃取型 | コンプライアンス | 機密を保持のために金を払え |

ランサムウェアは項番1の文書、画像、データファイルを暗号化するタイプが多い。2018年からより明確に標的を企業・組織に定め、身代金を支払わざるを得ないような状況を作り出すため、次の2つの新たな攻撃手口を取り入れている。(~ 「人手によるランサムウェア攻撃」と「二重の脅迫」~(IPA))

- 人手によるランサムウェア攻撃 (human-operated ransomware attacks)

- 二重の脅迫 (double extortion)

在宅ワークが進む緊急事態宣言の後、セキュリティ対策が追い付かない企業が多い中、狙われる可能性も増大している。

なお、ランサムウェア攻撃はおおむね以下の手順にて行われる。

攻撃手順

- ネットワークへの侵入

- ネットワーク内の侵害範囲拡大

- データの窃取(※二重の脅迫の場合)

- データの暗号化・システム停止

- 窃取したデータの公開(※二重の脅迫の場合)

感染経緯については大まか以下の通りが考えられる。

慶應大学に不正アクセスと脆弱性攻撃、約3万件の個人情報流出

慶応大学は、外部から不正アクセスがあり、神奈川県藤沢市にあるキャンパスのサーバーから学生の氏名や顔写真などおよそ3万件の個人情報が流出した可能性があると報道。本件についてメディアの報道をまとめてみた。

対応

不正アクセス判明後、以下実施済み(一部は継続対応中)

時系列

9月16日、9月30日 全ての利用者のパスワード変更を依頼

9月16日~継続 全ての認証箇所および認証ログ等を継続監視・学外からの共用計算サーバへのログインを公開鍵認証のみに限定(9月16日)

・脆弱性が確認されたWebサービスの停止と、脆弱性箇所の改修【実施中】(9月16日以降順次、SFC-SFSは9月29日)

・SFC-SFSのシステムを停止

その他

関係省庁・機関および警察への被害の報告

湘南藤沢キャンパスにおいては、サーバ停止

総合政策学部、環境情報学部、政策・メディア研究科では、秋学期授業開始を10月1日から1週間遅れの10月8日に繰り下げ

再発防止に向けた取り組み

- 2020年11月1日付で学内にCSIRT(情報セキュリティインシデント対策チーム)を設置

- 全学的にWebアプリケーションやシステムのセキュリティチェックと改善

- 個人情報を守るための取り扱いの見直

- セキュリティ教育・広報の充実

脚注・引用・出典

本学サーバへの不正アクセスによる被害および個人情報漏洩についてwww.keio.ac.jp

(2020年11月11日閲覧)

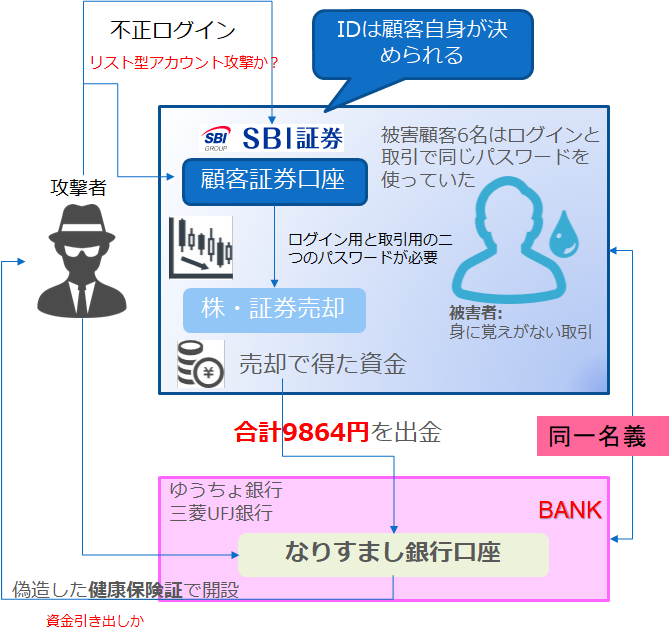

なりすまし口座に約1億円が流出(SBI証券)現金引き出した容疑「出し子」の2人を逮捕

SBI証券は顧客アカウントへの不正ログインにより9,864万円の顧客口座の資産が外部へ流出した

攻撃者・犯人・容疑者

埼玉県警は10日、いずれも同県川口市に住む中国籍の少年(19)と少女(19)を窃盗容疑で逮捕。

少年は容疑を認め「ネット上で知り合った中国人から指示を受けた」と供述。

川口市内のコンビニエンスストアの現金自動受払機(ATM)で、SBI証券の顧客名義のゆうちょ銀行口座から現金計52万円を引き出したとしている。防犯カメラの映像などから関与が浮上した。*1

攻撃手口

防止対策

監視:24時間モニタリング体制、検知システム(WAF)不審IPアドレス排除

認証:ワンタイムパスワード、普段と異なる環境からのログイン検知など

本人確認:出金先銀行口座登録における本人確認の強化

その他

引用・出典

株式会社SBI証券プレスリリース (2020年9月24日閲覧)

脚注

Go To トラベル地域共通電子クーポンの不正取得・不正利用事案

『Go To トラベルキャンペーン』にて発行している「地域共通クーポン」の不正取得を目的とした不正予約事案が発生している。

現時点で各宿泊施設では被害が出ているため、警戒が必要だ。

観光庁がクーポン取得者の本人確認を強化した11月25日以降も不正が起きていることがわかった。旅行会社からは、電子クーポンから紙のクーポンに切り替える動きが出ている。

【独自】GoTo電子クーポン、本人確認強化後も不正続く…「紙」に切り替える動き : 社会 : ニュース : 読売新聞オンライン

※『電子クーポン』とはチェックイン当日の午後3時以降に、予約番号などを入力すると発行される。

この電子クーポンは、旅行先の近隣の自治体にある登録店で食事や買い物などをする際に、QRコードを読み込むことで使用できる。

事象・経緯

宿泊する意思がないのに、「地域共通クーポンが電子クーポンにて発行されている」予約サイトなどを通じて宿泊予約をし、宿泊当日は無断キャンセルが行われている。なお、予約内容には以下の特長がある。

- 複数人且つ数日の連泊

- 住所が都道府県のみで、郵便番号記載がない

- 連絡先電話番号が現在利用されていない、或は他人、別人

問題・原因・犯行手口

予約した宿泊日当日の午後3時に「地域共通クーポン」が発行される。

地域共通クーポンは現金消費に充当できるため、不正に取得し、利用される。

被害状況・影響

- 館山リゾートホテル:10月25日から8名で5連泊、総額63万円の予約を無断キャンセル、食材などを廃棄

- 『地域共通クーポン』9万5000円分が、予約した人物に発行された。

- 予約の際に登録されていた都内の住所は独居老人宅であったため、質問したところ、予約については全く見おぼえないと供述

対処・解決・回避方法

◯不正予約が発覚したIPアドレスのブラックリスト化と予約の抑制

◯高額・複数連泊など不正の疑われる予約記録の事前洗い出しと不正予約チェックの実行

◯検知できた不正予約の取り消し対応

◯観光庁およびGo To トラベル事務局を通した警察などの捜査機関との連携(不正に地域クーポンが利用された予約の捜査機関への協力)

〇地域電子クーポンはSMSの認証を11月25日以降に導入する*1

〇神奈川県藤沢市の職業不詳、男性容疑者は「Go Toトラベル」を利用したように装い、宿泊を無断でキャンセルして利用者に発行される「地域共通クーポン」、およそ54万円分をだまし取ったとして電子計算機使用詐欺の疑い*2

宿泊施設は以下の対策を

●不正と思われる予約への電話確認

●事前決済の切り替え

脚注・引用・出典

*1:電子クーポンにSMS認証 GoTo、不正防止で―観光庁,(2020年11月19日)

*2:地域共通クーポン詐取容疑で逮捕 https://www3.nhk.or.jp/shutoken-news/20201129/1000056820.htmlwww3.nhk.or.jp